fit 2001 >

Eingabegeräte >

Sicherheit > Enigma

Überblick

|

| >[Enigma] |

1926 jedoch begann der Aufstieg als die deutsche Marine nach eingehender Prüfung eine größere Anzahl der Maschinen kaufte. Daraufhin folgte 1928 die Armee und 1935 schließlich auch die Luftwaffe. Andere Einsatzgebiete für diese Geräte waren der Reichssicherheitsdienst, die Abwehr (Abwehr war die Spionageabwehr zu dieser Zeit, vergleichbar mit unserem heutigen Bundesnachrichtendienst), die Reichsbahn sowie einflußreiche Behörden. Hierbei war es so, daß jede Abteilung eigene Anweisungen zur Benutzung der Enigma hatte. Sehr große Abteilungen wie die Militärbereiche Marine oder Heer verwendeten sogar eigene, im Aufbau etwas verschiedene Maschinen.

Ein Ziel dieser Variationen der Enigma war es, die Maschine bestmöglichst an den Einsatzort anzupassen. Daher waren die Instruktionsblätter auf der Marine-Version auch wasserlöslich, denn der Funker hatten den ausdrücklichen Befehl, diese Schriften bei den ersten Anzeichen von Gefahr ins Wasser zu werfen. Die Enigma wurde vor allem im militärischen Bereich stark genutzt, da sie in der Theorie für damalige Verhältnisse eine außerordentlich hohe Sicherheit bot. Allerdings machte die deutsche Militärführung den Fehler, der Maschine bedingungslos zu vertrauen; so setzte sie die Möglichkeit eines erfolgreichen Einbruchs in die Enigma gleich Null. Besonders verbreitet war die Enigma bei den U-Booten. Sie verständigten sich dadurch miteinander und koordinierten ihre Einsätze, um in Rudeln anzugreifen. Diese Taktik wurde von Karl Dönitz entwickelt.

|

|

| >[Variationen der Enigma] | |

Polen

Die polnischen Mathematiker, seinerzeit mit die besten in der Welt, waren die ersten, die erkannten, dass die Enigma der Hauptbestandteil der deutschen Verschlüsselungstechnik ist. Deshalb beschloss das polnische Militär schon 1928, kurz nachdem das deutsche Heer die Enigma kaufte, in Polen eine eigene Abteilung zu schaffen, die sich nur mit der Entschlüsselung der Enigma beschäftigt.

4 Jahre lang wurden keine Ergebnisse erzielt. Es schien so, als würde es nicht gelingen, die Nachrichten der Deutschen zu knacken. Erst 1932 gelang es dem Mathematiker Marian Rejewski und seinen Mitarbeitern in das Enigma-System einzubrechen.

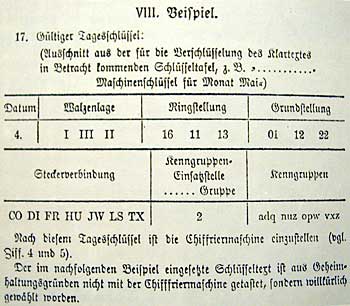

Wie auch schon in der Anwendung der Enigma beschrieben, wählt der Chiffreur eine Rotor-Anfangsstellung aus und sendet diese zweimal hintereinander. Für jede neue Nachricht, die verschickt wird, sollte eine neue Anfangseinstellung ausgesucht werden. Die deutschen Chiffreure waren allerdings so faul, dass sie eine Anfangsstellung den ganzen Tag lang benutzten. Das hatte zur Folge, dass jede Nachricht an diesem Tag mit den gleichen 6 Buchstaben begann. Rejewski, der jeden abgefangenen Funkspruch der Deutschen untersuchte, fiel dies auf. Er kannte die Enigma, da sie ja vor dem Krieg frei verkäuflich war, und konnte sich denken, dass dies die Anfangsstellung der Rotoren sein musste. Mit diesen Hinweisen und noch einigen sehr komplizierten Folgerungen konnten die polnischen Kryptologen die Nachrichten der Deutschen entschlüsseln.

1938 kamen bei den Deutschen noch zwei austauschbare Rotoren hinzu. Durch die neuen Rotoren wurde das System der Enigma noch komplizierter und die Polen tappten wieder im Dunklen. Der Aufwand, eine Möglichkeit zu finden, dies zu entschlüsseln, war viel zu hoch. Im Juli 1939 traf eine englische und eine französische Gruppe Kryptologen ein und beriet die Polen, wie sie dieses Problem lösen konnten.

England

Im Gegensatz zu Polen erkannte man hier nicht die Wichtigkeit der Enigma. Es gab zwar eine Einrichtung, die sich mit dem Entschlüsseln chiffrierter Nachrichten befasste, aber zunächst nur mit Codebüchern.

Diese Einrichtung hieß Betchely Park und konnte sich wegen Geldmangel nur sehr langsam weiterentwickeln. Dazu kam, dass die Marine keine Zivilisten beauftragen wollte und es bei der Marine nicht genug Spezialisten gab. Der Expertenkreis bestand aus Mathematikern, Altphilologen, Rätselspezialisten, Schachspielern und "native spearkers", Menschen, die von Geburt an deutsch sprachen. Einige der Leute waren sogar schon beim "Room 40" dabei gewesen. Dies war der Name der Kryptologieabteilung in England während des 1. Weltkrieges. Als hier die Bedeutung der Enigma erkannt wurde, war es schon fast zu spät.

Die Enigma, die man vor dem Krieg noch kaufen konnte, war auch England bekannt und den deutschen Funkverkehr hörten die Engländer auch ab, aber sie kamen nicht zu den Ergebnissen, die die Polen schon lange erreicht hatten. 1938 nahm der Leiter von Betchley Park, er hieß Dillwyn Knox, an einer Konferenz mit den Polen teil. Leider erhielt er kaum Einblick in die Arbeit der Polen und dachte deshalb, in Polen hätte man auch noch keine Erfolge erzielt.

Erst im Juli 1939 bekamen die Engländer die polnischen Aufzeichnungen und Dokumentationen über die Enigma und konnten diese nun in Angriff nehmen.

Alan Turing

1940 kam Alan Turing in das englische Team. Alan Mathison Turing (erlebte von 1912 bis 1954) war ein sehr wichtiger Mathematiker. Sein Studium am King's College in Cambridge hatte er im Alter von 23 Jahren abgeschlossen und mit einer preisgekrönten Doktorarbeit bestanden. Danach widmete er sich besonders der mathematischen Logik und elektronischen Rechnern. Er war es auch, der als erstes die Theorien und mathematischen Berechnungen, die zum Einbruch in den Enigma-Code führten, erweiterte.

Zusammen mit seinem Kollegen Gordon Welchman entwickelte er eine "Bombe". Eine "Bombe" war keine Bombe im eigentlichen Sinne, sondern eine Maschine, die den Enigma-Code entschlüsselt. Es war somit die Erfindung des Computers.

England hatte zu diesem Zeitpunkt noch die Möglichkeit, alles zu stellen, was das Team vom Betchley Park benötigte, unter anderem verschiedene Maschinenteile für die "Bombe" und Papier. Allerdings stellte das Militär den Leuten dies nicht freiwillig zur Verfügung, denn die Fabriken benötigten sehr viele Materialien, um Sachen für den Krieg herzustellen (Flugzeuge, Munition...). Erst nachdem Turing einen bösen Brief an Churchill schrieb, stellten die Militärs die Materialversorgung bis zum Ende des Krieges sicher.

Das hieß, dass die "Bombe" gebaut werden konnte und kurze Zeit nach dem Prototypen, wurde sie richtig in Serie gefertigt. Das lief natürlich alles ganz geheim, darum gibt es über den Bau der Bombe keinerlei Belege oder Rechnungen. Die Bomben waren sehr groß (ungefähr 2 Meter hoch und 5 Meter breit) und wurden in Hallen untergebracht. Aufsicht über die Bomben hatten Frauen, denen man aber nicht gesagt hatte, was das für Maschinen sind. Die Aufgabe der Frauen war, die Rotoren an den Bomben nach den Vorschriften der Kryptologen einzustellen und einen Zuständigen zu informieren, falls eine der Bomben mal stoppt.

Alan Turing hat auch ein Buch über die Entschlüsselung der Enigma geschrieben. Dieses Buch wurde bis 1996 (!) von der Regierung geheim gehalten.

Die Fehler der Deutschen

|

| >[Anleitung] |

Einer der deutschen Funker war angeblich so gelangweilt, dass er immer wieder auf ein und denselben Buchstaben auf der Enigma getippt hat. Die Enigma verschlüsselt einen Buchstaben nicht mit sich selber und auch die Rotoren ändern sich nach jeder Eingabe. Wenn einer also immer wieder auf einen Buchstaben tippt, bekommt man eine lange Kette von verschiedenen Buchstaben, die alle Buchstaben außer dem gedrückten enthalten kann.

Dieses Detail, dass in manchen Funksprüche komplett ein Buchstabe fehlte, fiel einer Mitarbeiterin im Betchley Park auf. Das kann aber nur sein, wenn der Funkspruch im Klartext aus nur einem Buchstaben besteht, der immer wieder wiederholt wurde. Daraus konnten nun die Experten erkennen, wie die Rotoren eingestellt sind. Manche Funker waren auch so faul, dass sie an mehreren Tagen die gleichen Grundeinstellungen verwendeten.

Somit hatten die Kryptologen leichte Arbeit. Ein weiterer Fehler war, dass die deutschen Soldaten in fast jedem Funkspruch die Worte "Vaterland" und "Kaiserreich" verwendeten. Das dachten sich die Kryptologen und stellten deshalb die "native speakers" ein. Das sind Leute deren Muttersprache deutsch ist. Diese durchforsteten die verschlüsselten Funksprüche nach diesen Worten. So konnten sie immer recht schnell den Schlüssel herausfinden.

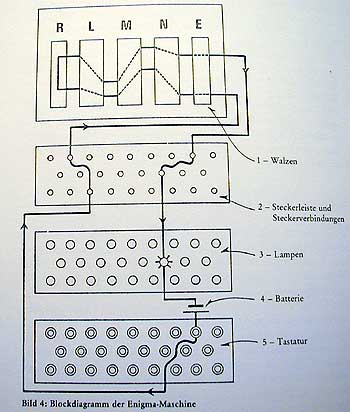

Aufbau

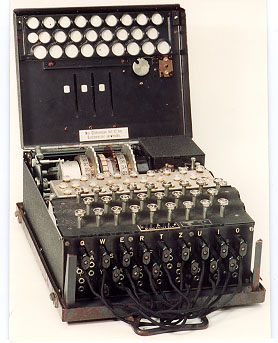

Die Enigma hatte ungefähr die Masse einer Schreibmaschine und wog zwischen 20 und 30 kg. Es gab bei der Bedienung vier Hauptbedienelemente:

Das Rotorenfenster: Dieses diente zur richtigen Positionierung der Rotoren, welche mit der bei der Verschlüsselung übereinstimmen musste.

Das Tastenfeld: Dieses war zur Eingabe des zu chiffrierenden Buchstaben vorhanden und bestand aus den 26 Tasten.

Das Lampenfeld: Dieses gab den verschlüsselten Buchstaben an, indem die Lampe unter diesem aufleuchtete.

Das Steckfeld: Es diente zur Vertauschung zweier Buchstaben.

|

|

| >[Aufbau der Enigma] | |

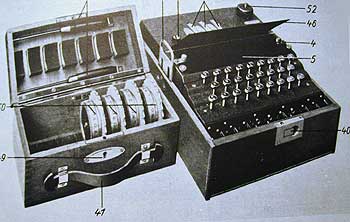

Rotoren

Die Enigma ist eine Rotormaschine, welche die Daten elektromechanisch verschlüsselt. Für diese Verschlüsselung sind sogenannte Rotoren zuständig. Das sind elektrisch isolierte Scheiben mit jeweils 26 Schleifkontakten auf den beiden gegenüberliegenden Flächen. Jeder Kontakt ist einem Buchstaben im Alphabet zugeordnet. Man nehme an es würde nun ein Buchstabe z.B. ein A im Tastenfeld der Enigma eingegeben, dann gibt der Kontakt der dem A zugeordnet ist das Signal an den Kontakt auf der anderen Seite der Rotorplatte weiter. Dieser Kontakt ist wiederum einem Buchstaben zugeordnet z.B. einem P. Nun leuchtet im Anzeigenfeld der Buchstabe P auf. In der Enigma wurden nun mehrere solche Rotoren hintereinander geschaltet. Mit jedem weiteren Rotor wurde die Verschlüsselung um das 26-fache erhöht. Dies führte zu einer gewissen Sicherheit des Systems.

Da bei diesem Aufbau für die Ver- und Entschlüsselung verschieden Rotorenstellungen benötigt wurden, was das ganze auch für Eingeweihte schwieriger machte, gab es bei fortgeschritteneren Modellen der Enigma einen ganz besonderen Rotor, welcher Reflektor genannt wurde. Dieser war der letzte Rotor in der Reihe und war im Gegensatz zu den anderen in seiner Stellung nicht veränderbar, sondern fest eingebaut. Er hatte die Funktion den Buchstaben, welcher ihm übergeben wurden, auf einen anderen abzubilden und diesen wiederum zurück durch den Kreislauf der anderen Rotoren zu schicken. Bei der Enigmaversion mit Reflektor gab es drei Vorteile: Für Ver- und Entschlüsselung galten dieselben Rotorstellungen Kein Buchstabe konnte auf sich selbst abgebildet werden Der Grad der Verschlüsselung wurde durch den zusätzlichen Rotor und den "Rückweg" deutlich erhöht.

|

|

| >[Rotoren] | |

Das Steckfeld

Das Steckfeld war für die zweite Verschlüsselung, sowohl vor als auch nach dem durchlauf durch die Rotoren, zuständig. Das Steckfeld basierte auf einer einfachen Substitution zweier Buchstaben, was bedeutet, dass zwei Buchstaben auf dem Steckfeld miteinander verbunden wurden. Diese wurden nun, egal ob sie eingegeben oder ausgegeben wurden, so behandelt als wären sie ihr "Steckpartner". Es waren bis zu 7 (später 10) solcher Steckbrücken möglich. Dies wird nun an einem Beispiel erläutert: Die Steckbrücken seien A-C und D-F. Ein A wird ins Tastenfeld eingegeben. Nun wird das A mit dem C vertauscht, welches nun durch die Rotoren verschlüsselt wird. Man nehme an die Rotoren bilden das C als F ab. Nun leuchtet im Lampenfeld nicht das F , sondern das D auf, weil durch die Steckbrücke auch diese beiden vertauscht wurden.

|

|

| >[Aufbau der Enigma] | |

Links

Weitere Informationen:

>[http://www.math.okstate.edu/~wrightd/crypt/crypt-intro/node13.html]

>[http://www.valourandhorror.com/BC/Tactics/Enigma.htm]

>[http://www.ugrad.cs.jhu.edu/~russell/classes/enigma/]

>[http://www.nsa.gov/museum/enigma.html]

>[http://home.earthlink.net/~nbrass1/enigma.htm]

>[http://www.codesandciphers.org.uk/enigma/]

>[http://www.trincoll.edu/depts/cpsc/cryptography/enigma.html]

>Entstehung | Ausbreitung | Verlierer | Vergleich | Sicherheit | Veränderung | Auswirkungen | Interaktiv | Zukunft